WEB 安全渗透测试基础知识 (2)

今天,我们继续来学习 WEB 安全渗透测试的基础知识 ~ 搬好小马扎,拿好纸和笔,Let’go!

1.3

域名系统

1.3.1. 域名系统工作原理

DNS 解析过程是递归查询的,具体过程如下:

● 用户要访问域名www.example.com 时,先查看本机 hosts 是否有记录或者本机是否有 DNS 缓存,如果有,直接返回结果,否则向递归服务器查询该域名的 IP 地址

● 递归缓存为空时,首先向根服务器查询 com 顶级域的 IP 地址

● 根服务器告知递归服务器 com 顶级域名服务器的 IP 地址

● 递归向 com 顶级域名服务器查询负责 example.com 的权威服务器的 IP

● com 顶级域名服务器返回相应的 IP 地址

● 递归向 example.com 的权威服务器查询www.example.com 的地址记录

● 权威服务器告知www.example.com 的地址记录

● 递归服务器将查询结果返回客户端

1.3.2. 根服务器

根服务器是 DNS 的核心,负责互联网顶级域名的解析,用于维护域的权威信息,并将 DNS 查询引导到相应的域名服务器。

根服务器在域名树中代表最顶级的 . 域, 一般省略。

13 台 IPv4 根服务器的域名标号为 a 到 m,即 a.root-servers.org 到 m.root-servers.org,所有服务器存储的数据相同,仅包含 ICANN 批准的 TLD 域名权威信息。

1.3.3. 权威服务器

权威服务器上存储域名 Zone 文件,维护域内域名的权威信息,递归服务器可以从权威服务器获得 DNS 查询的资源记录。

权威服务器需要在所承载的域名所属的 TLD 管理局注册,同一个权威服务器可以承载不同 TLD 域名,同一个域也可以有多个权威服务器。

1.3.4. 递归服务器

递归服务器负责接收用户的查询请求,进行递归查询并响应用户查询请求。在初始时递归服务器仅有记录了根域名的 Hint 文件。

1.3.5. DGA

DGA(Domain Generate Algorithm,域名生成算法)是一种利用随机字符来生成 C&C 域名,从而逃避域名黑名单检测的技术手段,常见于 botnet 中。

1.3.6. DNS 隧道

DNS 隧道工具将进入隧道的其他协议流量封装到 DNS 协议内,在隧道上传输。这些数据包出隧道时进行解封装,还原数据。

1.4

HTTP 标准

1.4.1. 报文格式

1.4.1.1. 请求报文格式

1.4.1.2. 响应报文格式

1.4.1.3. 字段解释

method

HTTP 动词

常见方法:HEAD / GET / POST / PUT / DELETE / PATCH / OPTIONS / TRACE

扩展方法:LOCK / MKCOL / COPY / MOVE

version

报文使用的 HTTP 版本

格式为 HTTP/.

url

://:@:/

1.4.2. 请求头列表

Accept

指定客户端能够接收的内容类型

Accept: text/plain, text/html

Accept-Charset

浏览器可以接受的字符编码集

Accept-Charset: iso-8859-5

Accept-Encoding

指定浏览器可以支持的 web 服务器返回内容压缩编码类型

Accept-Encoding: compress, gzip

Accept-Language

浏览器可接受的语言

Accept-Language: en,zh

Accept-Ranges

可以请求网页实体的一个或者多个子范围字段

Accept-Ranges: bytes

Authorization

HTTP 授权的授权证书

Authorization: Basic QWxhZGRpbjpvcGVuIHNlc2FtZQ==

**Cache-Control **

指定请求和响应遵循的缓存机制 Cache-Control: no-cache

Connection

表示是否需要持久连接 // HTTP 1.1 默认进行持久连接

Connection: close

Cookie

HTTP 请求发送时,会把保存在该请求域名下的所有 cookie 值一起发送给 web 服务器

Cookie: role=admin;ssid=1

Content-Length

请求的内容长度

Content-Length: 348

Content-Type

请求的与实体对应的 MIME 信息

Content-Type: application/x-www-form-urlencoded

Date

请求发送的日期和时间

Date: Tue, 15 Nov 2010 08:12:31 GMT

Expect

请求的特定的服务器行为

Expect: 100-continue

From

发出请求的用户的 Email

From: user@email.com

Host

指定请求的服务器的域名和端口号

Host: www.github.com

If-Match

只有请求内容与实体相匹配才有效

If-Match: “737060cd8c284d8af7ad3082f209582d”

If-Modified-Since

如果请求的部分在指定时间之后被修改则请求成功,未被修改则返回 304 代码

If-Modified-Since: Sat, 29 Oct 2018 19:43:31 GMT

If-None-Match

如果内容未改变返回 304 代码,参数为服务器先前发送的 Etag,与服务器回应的 Etag 比较判断是否改变

If-None-Match: “737060cd8c284d8af7ad3082f209582d”

If-Range

如果实体未改变,服务器发送客户端丢失的部分,否则发送整个实体。参数也为 Etag

If-Range: “737060cd8c284d8af7ad3082f209582d”

If-Unmodified-Since

只在实体在指定时间之后未被修改才请求成功

If-Unmodified-Since: Sat, 29 Oct 2010 19:43:31 GMT

Max-Forwards

限制信息通过代理和网关传送的时间

Max-Forwards: 10

Pragma

用来包含实现特定的指令

Pragma: no-cache

Proxy-Authorization

连接到代理的授权证书

Proxy-Authorization:BasicQWxhZGRpbjpvcGVuIHNlc2FtZQ===

Range

只请求实体的一部分,指定范围

Range: bytes=500-999

Referer

先前网页的地址,当前请求网页紧随其后, 即来路

Referer: http://www.agesec.com/5210.html

TE

客户端愿意接受的传输编码,并通知服务器接受接受尾加头信息 TE: trailers,deflate;q=0.5

Upgrade

向服务器指定某种传输协议以便服务器进行转换(如果支持) Upgrade: HTTP/2.0, SHTTP/1.3, IRC/6.9, RTA/x11

User-Agent

User-Agent 的内容包含发出请求的用户信息

User-Agent: Mozilla/5.0 (Linux; X11)

Via

通知中间网关或代理服务器地址,通信协议

Via: 1.0 fred, 1.1 nowhere.com (Apache/1.1)

Warning

关于消息实体的警告信息

Warn: 199 Miscellaneous warning

1.4.3. 响应头列表

Accept-Ranges

表明服务器是否支持指定范围请求及哪种类型的分段请求 Accept-Ranges: bytes

Age

从原始服务器到代理缓存形成的估算时间(以秒计,非负) Age: 12

Allow

对某网络资源的有效的请求行为,不允许则返回 405

Allow: GET, HEAD

Cache-Control

告诉所有的缓存机制是否可以缓存及哪种类型

Cache-Control: no-cache

Content-Encoding

web 服务器支持的返回内容压缩编码类型。

Content-Encoding: gzip

Content-Language

响应体的语言

Content-Language: en,zh

Content-Length

响应体的长度

Content-Length: 348

Content-Location

请求资源可替代的备用的另一地址

Content-Location: /index.htm

Content-MD5

返回资源的 MD5 校验值

Content-MD5: Q2hlY2sgSW50ZWdyaXR5IQ==

Content-Range

在整个返回体中本部分的字节位置

Content-Range: bytes 21010-47021/47022

Content-Type

返回内容的 MIME 类型

Content-Type: text/html; charset=utf-8

Date

原始服务器消息发出的时间

Date: Tue, 15 Nov 2010 08:12:31 GMT

ETag

请求变量的实体标签的当前值

ETag: “737060cd8c284d8af7ad3082f209582d”

Expires

响应过期的日期和时间

Expires: Thu, 01 Dec 2010 16:00:00 GMT

Last-Modified

请求资源的最后修改时间

Last-Modified: Tue, 15 Nov 2010 12:45:26 GMT

Location

用来重定向接收方到非请求 URL 的位置来完成请求或标识新的资源

Location: http://www.agesec.com/5210.html

Pragma

包括实现特定的指令,它可应用到响应链上的任何接收方

Pragma: no-cache

Proxy-Authenticate

它指出认证方案和可应用到代理的该 URL 上的参数

Proxy-Authenticate: Basic

Refresh

应用于重定向或一个新的资源被创造,在 5 秒之后重定向(由网景提出,被大部分浏览器支持)

Refresh: 5; url=http://www.agesec.com/5210.html

Retry-After

如果实体暂时不可取,通知客户端在指定时间之后再次尝试

Retry-After: 120

Server web

服务器软件名称

Server: Apache/1.3.27 (Unix) (Red-Hat/Linux)

Set-Cookie

设置 Http Cookie Set-Cookie: UserID=JohnDoe; Max-Age=3600; Version=1

Trailer

指出头域在分块传输编码的尾部存在 Trailer: Max-Forwards

Transfer-Encoding

文件传输编码

Transfer-Encoding:chunked

Vary

告诉下游代理是使用缓存响应还是从原始服务器请求

Vary: *

Via

告知代理客户端响应是通过哪里发送的

Via: 1.0 fred, 1.1 nowhere.com (Apache/1.1)

Warning

警告实体可能存在的问题

Warning: 199 Miscellaneous warning

WWW-Authenticate

表明客户端请求实体应该使用的授权方案

WWW-Authenticate: Basic

1.4.4. HTTP 状态返回代码 1xx(临时响应)

表示临时响应并需要请求者继续执行操作的状态代码。

1.4.5. HTTP 状态返回代码 2xx (成功)

表示成功处理了请求的状态代码。

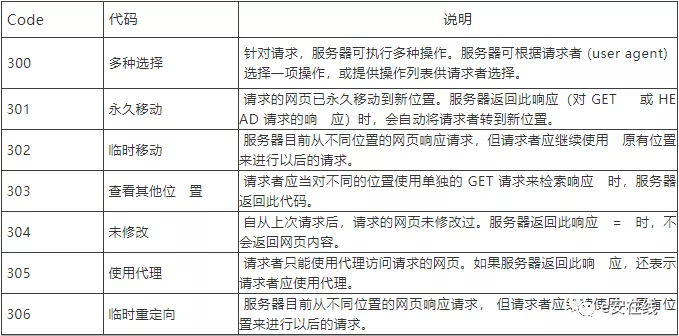

1.4.6. HTTP 状态返回代码 3xx (重定向)

表示要完成请求,需要进一步操作。通常,这些状态代码用来重定向。

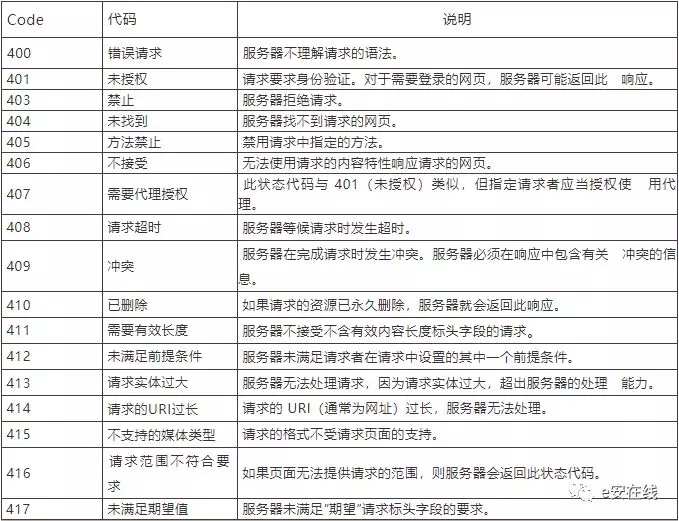

1.4.7. HTTP 状态返回代码 4xx(请求错误)

这些状态代码表示请求可能出错,妨碍了服务器的处理。

1.4.8. HTTP 状态返回代码 5xx(服务器错误)

这些状态代码表示服务器在尝试处理请求时发生内部错误。这些错误可能是服务器本身的错误,而不是请求出错。

本文来源:安全时代

免责声明:

(免责声明:本网站(https://c.shenzhoubb.com)

内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。)